Um novo relatório da empresa de segurança em nuvem Zscaler lança luz sobre as crescentes ameaças móveis nos sistemas operacionais Android, bem como ameaças de IoT e dispositivos OT. As descobertas ocorrem, à medida que mais de 60% do tráfego global da Internet é gerado por dispositivos móveis e ameaças móveis orientadas financeiras cresceram 111% no último ano.

Uma lista de ameaças de malware móvel

O AmeakAlabz do ZSCALER testemunhou um aumento de 29% nos malware móvel bancário em relação ao ano anterior, com malware bancário representando 20% do cenário total de ameaças do Android.

As famílias de malware bancário mais ativo até o momento incluem:

- Abutreque é distribuído principalmente pela loja do Google Play.

- Hidradistribuído por meio de mensagens de phishing, sites e aplicativos maliciosos da Google Play Store.

- Ermacprojetado para roubar dados financeiros de aplicativos bancários e de carteira.

- Atrofiadotambém conhecido como chá

- Coertambém conhecido como OCTO

- Nexoalvo principalmente as contas de criptomoeda

A maioria dessas teclas de registro de malware bancário, credenciais de sequestrar e interceptar mensagens SMS para ignorar a autenticação de vários fatores.

As ameaças de spyware aumentam em mais de 100%

Além de malware bancário, as ameaças de spyware também cresceram, com pesquisadores indicando que as transações bloqueadas aumentaram 100% em relação ao ano anterior.

Os spyware mais prevalentes relatados são Spyloan, Spinok e Spyote.

- Spyloan Tem a capacidade de roubar dados pessoais de dispositivos, como contas, informações do dispositivo, registros de chamadas, aplicativos instalados, eventos de calendário, metadados e muito mais.

- Spinok O Spyware coleta dados e arquivos confidenciais de vários locais no dispositivo infectado e exfilita os dados a um servidor controlado pelo atacante.

- Espinotetambém conhecido como Cypherrat, fornece recursos adicionais de acesso remoto para que o invasor possa controlar a execução do software no dispositivo móvel.

De acordo com o ZSCaler, a maioria dos malware móvel direcionou a Índia (28%), os EUA (27%) e o Canadá (15%), seguido pela África do Sul (6%), Holanda (5%), México (4%), Nigéria (3%), Brasil (3%), Cingapura (3%) e Filipinas (2%).

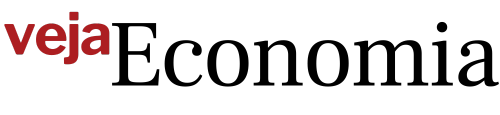

Os setores impactados incluem tecnologia (18%), educação (18%), fabricação (14%), varejo e atacado (12%) e serviços (7%).

O malware móvel é distribuído por vários métodos. Um método consiste em usar técnicas de engenharia social. Como exemplo, o ZSCaler relata que os atacantes implantaram o malware móvel copybara usando ataques de phishing (vingling), onde a vítima recebeu instruções de voz para instalar o malware em seus telefones Android.

O golpe de código QR também é comum, onde as vítimas são levadas a examinar códigos QR maliciosos, levando a infecções por malware ou, em alguns casos, a páginas de phishing.

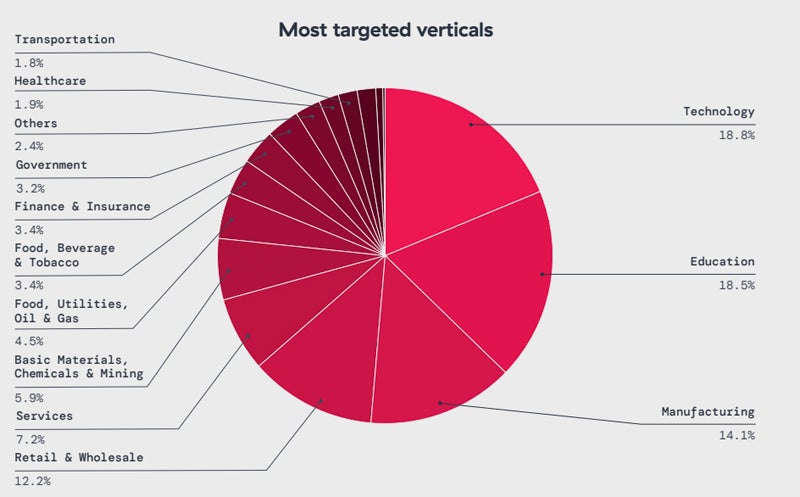

Alguns malware também estão disponíveis na loja do Google Play. Isso inclui o Joker – que silenciosamente assina os usuários de serviços premium sem seu consentimento para gerar cobranças – seguidos pelo tipo de malware e facestealer, um ladrão de conta do Facebook.

No geral, apesar de uma diminuição geral nos ataques do Android, as ameaças móveis orientadas financeiras aumentaram 111% no ano passado.

Ameaças de IoT e OT

A Internet das Coisas e os ambientes de tecnologia operacional continua se expandindo e são cada vez mais direcionados pelos invasores, de acordo com o relatório. Os pesquisadores indicam que o número de dispositivos IoT interagindo com eles cresceu 37% ano a ano.

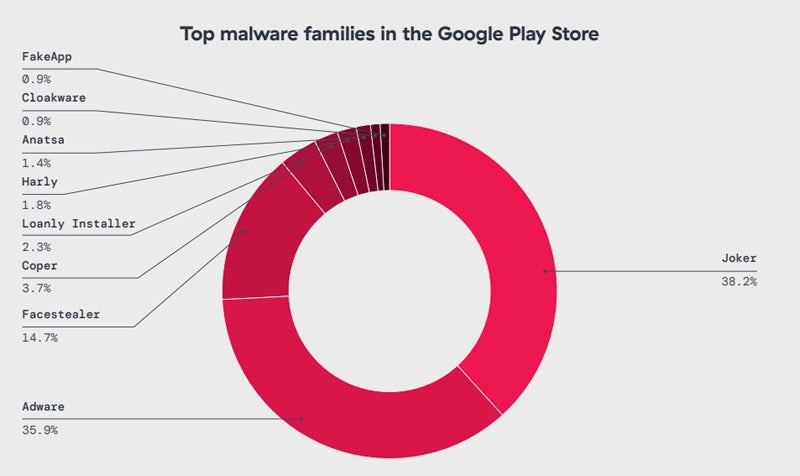

Os ataques de malware da IoT cresceram 45% no ano passado, sendo os roteadores o tipo de dispositivo mais direcionado, com mais de 66% dos ataques destinados a esses dispositivos. As principais famílias de malware que atingem dispositivos de IoT são Mirai (36,3%) e Gafgyt (21,2%). Botnets construídas com esses malware em dispositivos IoT podem ser usados para lançar grandes ataques distribuídos de negação de serviço.

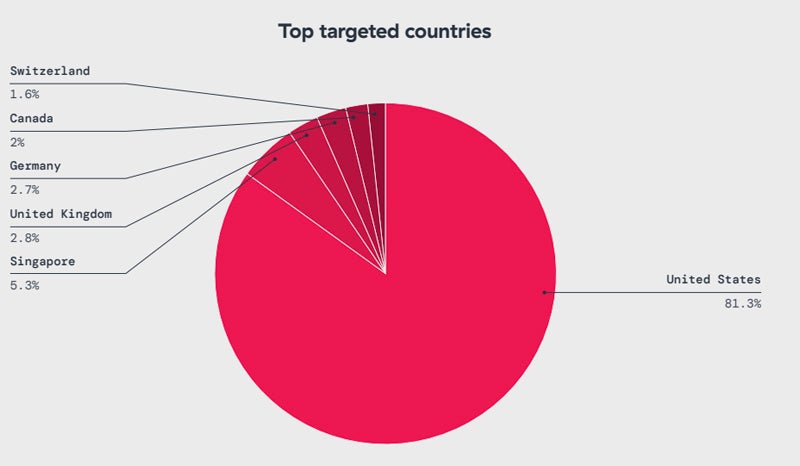

Em relação à distribuição geográfica, mais de 81%dos ataques de malware da IoT são direcionados aos EUA, seguidos por Cingapura (5,3%), o Reino Unido (2,8%), Alemanha (2,7%), Canadá (2%) e Suíça (1,6%).

Os principais setores impactados pelos ataques de malware da IoT são fabricação (36,9%), transporte (14,2%), alimentos, bebidas e tabaco (11,1%).

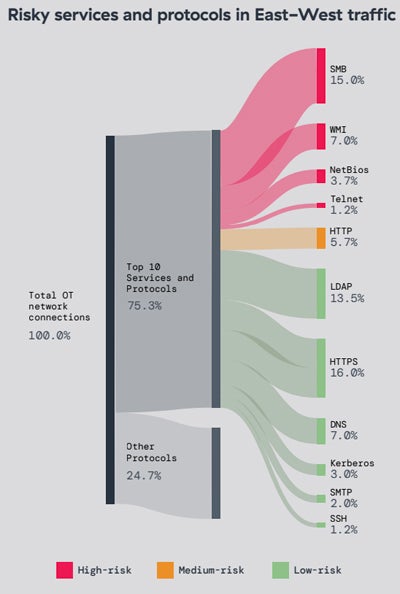

No lado OT, 50% dos dispositivos em muitas implantações usam sistemas operacionais de fim de vida. Os protocolos propensos a diferentes vulnerabilidades também são frequentemente expostos em ambientes OT, como SMB ou WMI.

Como exemplo, a AmeaMLabz analisou o conteúdo de OT de uma organização de manufatura em larga escala, compreendendo mais de 17.000 dispositivos OT conectados em mais de 40 locais diferentes. Cada site continha mais de 500 dispositivos OT com sistemas operacionais de fim de vida do Microsoft Windows, muitos dos quais conheciam vulnerabilidades.

67% do tráfego global para os dispositivos OT não foi autorizado ou bloqueado.

Como será o futuro?

De acordo com o ZSCALER, os dispositivos IoT e OT permanecerão vetores de ameaças primárias, enquanto o setor de manufatura continuará sendo um dos principais alvo para ataques de IoT, incluindo ransomware.

O ZSCaler também suspeita que a inteligência artificial seja cada vez mais usada para fornecer campanhas de phishing de alta qualidade direcionadas a usuários móveis. No entanto, a IA também ajudará os defensores a automatizar funções críticas e priorizar melhor seus esforços.

Como proteger dispositivos de IoT e OT de ataques cibernéticos

Para proteger de ameaças em dispositivos IoT e OT, é necessário:

- Ganhar visibilidade nos dispositivos IoT e OT é uma prioridade. As organizações precisam descobrir, classificar e manter listas de todos os dispositivos IoT e OT usados em todo o seu ambiente.

- Mantenha todos os sistemas e software atualizados e corrigidos para evitar ser comprometido por vulnerabilidades comuns.

- Os logs de rede devem ser coletados e analisados. O acesso suspeito da conta de usuário e os eventos do sistema devem ser particularmente monitorados.

- A autenticação multifatores deve ser implantada quando possívele as senhas e contas padrão devem ser alteradas ou desativadas.

- A segmentação de dispositivos de confiança zero deve ser aplicada para ativos de IoT e OT para minimizar a exposição aos dados.

Como proteger os dispositivos móveis de ataques cibernéticos

Para proteger de ameaças em dispositivos móveis, é importante::

- Instale aplicativos de segurança nos dispositivos, para protegê -los do malware e possíveis tentativas de phishing.

- Qualquer link que chegue ao telefone celular, independentemente do aplicativo, deve ser examinado cautelosamente. Em caso de link suspeito, ele não deve ser clicado e relatado à equipe de segurança de TI.

- Aplicações desconhecidas devem ser evitadas. Além disso, os aplicativos nunca devem ser baixados de terceiros ou fontes não confiáveis.

As empresas também devem ter cuidado com os aplicativos que solicitam atualizações imediatamente após a instalação. Um aplicativo baixado da Play Store deve ser a versão mais recente. Se um aplicativo solicitar permissão para atualizar imediatamente após a instalação, ele deve ser tratado como suspeito e poderá indicar malware tentando baixar componentes maliciosos adicionais.

Divulgação: Eu trabalho para a tendência micro, mas as opiniões expressas neste artigo são minhas.

Fonte: VEJA Economia